Gastbeitrag Smartphones & Co. sind Einfallstore für Cybercrime

Cybercrime ist ein Deliktsbereich mit kontinuierlich steigender Kriminalitätsentwicklung. Die jüngst veröffentlichte „Cyber-Studie 2018“ der Unternehmensberatung Willis Towers Watson zeigt, dass das Gros der befragten Unternehmen die konkrete Bedrohungslage im Hinblick auf Cybercrime nicht kennt und zwei Drittel über kein Cyber-Notfall-Management-Konzept verfügen – und das, obwohl 98 Prozent Cyber-Risiken als sehr relevantes Thema einschätzen.

Anbieter zum Thema

Trotz verschärfter Regelungen durch das IT-Sicherheitsgesetz von 2017 und der im Mai 2018 in Kraft getretenen EU-Datenschutzgrundverordnung (DSGVO) fristet ein ausgefeiltes Risikomanagement bei der Mehrheit der Unternehmen immer noch ein Nischendasein. Dabei öffnet gerade das mobile Arbeiten mit Smartphone, Tablet, Laptop und Co. Tür und Tor für Cyber-Attacken. Aufgrund der mobilen Zugriffsmöglichkeiten auf das Unternehmensnetzwerk und damit auf sensible Daten sind solche Endgeräte interessante Angriffsziele. Eine Attacke schadet nicht nur dem Unternehmensimage, sondern kann auch zu hohen wirtschaftlichen Verlusten führen. Auch im Hinblick auf die DSGVO machen sich Unternehmen strafbar, wenn sie die Einfallstore nicht schließen.

MDM und MTD: Sicherheitslücken schließen

Um einen zuverlässigen Betrieb zu gewährleisten und die Sicherheit der mobilen Endgeräte maximal zu erhöhen, setzen größere Unternehmen häufig auf ein Mobile Device Management (MDM) in Kombination mit Mobile Threat Defense (MTD). MTD-Systeme schützen vor unerlaubten WLAN-Zugriffen, Phishing- und Root-Attacken und überprüfen Apps auf Schadbestandteile. Sie lassen sich nahtlos in MDM-Systeme integrieren und geben einen Echtzeit-Status über Sicherheitsvorfälle ab. Das befreit Unternehmen aber nicht davor, Verantwortung für die mobile Infrastruktur zu übernehmen. Es gilt, Richtlinien in Form von Anforderungen zu definieren: Wem gehört das Endgerät? Welchen Status (und welche Zugriffsrechte) hat der Benutzer? Welche (geprüften) Apps sind erlaubt und welche Zertifikate werden benötigt?

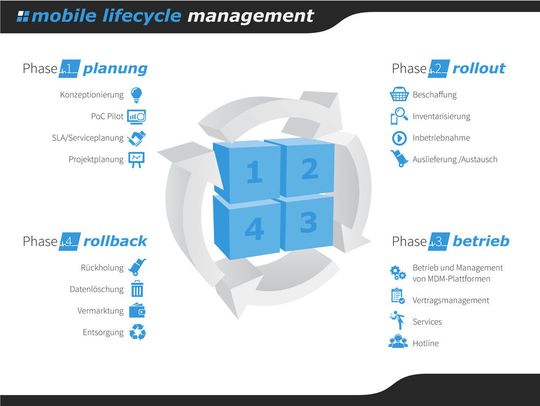

Dabei sind MDM- und MTD-Anwendungen immer nur ein Teil des großen Ganzen. Gerade Unternehmen, die eine hohe Anzahl an mobilen Geräten einsetzen, brauchen eine strategische Planung der Mobility, die den gesamten Lebenszyklus von der Nutzung und Einführung bis hin zur Rückholung und Datenlöschung des Mobilgeräts umfasst. Erst mit der Konzeption des „Mobile Lifecycle“ lässt sich eine dauerhafte und umfängliche Absicherung der mobilen IT-Infrastruktur sicherstellen.

Sichere und DSGVO-konforme Messenger-Dienste

Für kleinere und mittelständische Unternehmen eignen sich Container-Technologien, die geschäftliche Informationen auf Smartphones in einem verschlüsselten „Container“ vor unbefugtem Zugriff schützen und strikt von privaten Daten und Anwendungen trennen. Für eine sichere berufliche Kommunikation gibt es Secure-Enterprise-Messaging-Lösungen, die einen verschlüsselten Datenaustausch gewährleisten und eine durchgängige Transparenz über die Verwendung personenbezogener Daten bieten. Als Business-Variante zu Consumer-orientierten Diensten wie WhatsApp verfügen sie meist auch über passendere Geschäftsfunktionen, wie beispielsweise für die vertrauliche Kommunikation im kleinen Kreis oder für große Gruppen-Chats mit mehreren hundert Mitgliedern. Sie liefern auch eine Chat-Historie. Unternehmen, die diese Maßnahmen in einem tiefgreifenden Sicherheitskonzept miteinander verknüpfen, schließen mögliche Einfallstore zur digitalen mobilen Arbeitswelt.

Autor: Harald Kiy, Geschäftsführer von Sector 27

Sector27 ist ein IT-Systemhaus mit den Schwerpunkten IT-Infrastruktur und mobile Lösungen. Der 1998 gegründete IT-Dienstleister mit Sitz in Dorsten unterstützt Unternehmen bei der Digitalisierung durch moderne IT-Services und das Management von Mobilgeräten im Unternehmenseinsatz.

(ID:45413905)

:quality(80)/p7i.vogel.de/wcms/dc/95/dc9550fef4f57bfb9f4e3c9fc51a61e4/0131288696v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7e/fd/7efd2e9b411124327d48e0485f3dd672/0131034056v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/7d/177d30220ff049cef6886f93145fb9cf/0130502021v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/54/2f/542fa9acb82d3c328f073cc141aa056e/0130090354v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/35/f8/35f888b6d65302d7cfcae3fd92a6275d/0131526366v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/45/03/45032eed1497d2a265cfe4b5bbbad41c/0131502709v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/06/8d06889fd4c403792c73e645c7a6afcb/0131432015v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/9e/799e4656759a9104d09ff1283328d519/0131375208v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cf/61/cf61072e7b289d0b1a91abb34a89c529/0131575406v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/72/26/722666c4082da83f9c09c66110800ca2/0131550436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/18/0f/180fb8fe0f3423cef6b655ba7e44d7a3/0131547915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/0d/b60d337c9f005102a0651a8ef2b0250f/0130632554v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/ee/8deeaa2c0404370512633f3a52f04d93/0131495748v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/f3/34f3a0dd5778340501875cc6a14278df/0131526337v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/24/a1/24a1948da83d14f3fa543be572cd775c/0131563331v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/d5/8ed55a513256a40422242a8906a0f714/0130664426v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/92/08/92083f78b862ac7cd00a863352bb1065/0131517318v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7e/2d/7e2dc5b5422d3ab0b64d7de21b9424a6/0131532381v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f7/f1/f7f19dc34c3d31ac742bfe116ce0cf64/0131532147v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0c/6b/0c6b3a1666e14bbb5689595ae7bb394f/0131514664v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/9f/959fad5a466b768557959a18f07d9af5/0130911962v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1f/d4/1fd4adf83bba8d1b4c9622dcf99945cb/0130972023v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/46/ba/46ba1db73d1dda26060868c1953d3a2f/0130518927v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/91/eb9181205736edd8dbf0ce97003de026/0130669355v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/9f/479fcbf7268b4f40c4dc5e197ab2e3ac/0131390571v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/6d/e66d351eb1b98a19c26b97215e2d464c/0131292922v2.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/64/47/644794f95e7d3/g-data-cyberdefense-logo-sq.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/7000/7040/65.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/61900/61906/65.jpg)

:quality(80)/p7i.vogel.de/wcms/77/17/77171ecca0a91df61e4862f3f2c60d54/0124926759v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7f/a3/7fa320a0b453803983b23a9f4c856b4e/0129419507v2.jpeg)