SASE, VPN, Zero Trust Die Netzwerk-Prios der CIOs

Welche Zugriffstechnologie hat sich in Zeiten von Corona bewährt? Auf welche Lösungen werden die IT-Verantwortlichen in Zukunft setzen? Security-Hersteller NetMotion ist diesen Fragen nachgegangen und erläutert die Vor- und Nachteile der Technologien.

Anbieter zum Thema

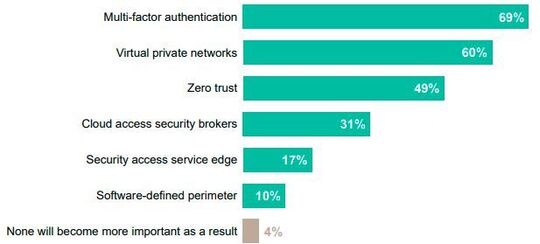

Die Verbreitung von Zero Trust und die Einführung von Cloud-Zugangstechnologien haben die Einführung von SASE (Secure Access Service Edge) beschleunigt, wie der Softwarehersteller NetMotion erklärt. Im Auftrag des Unternehmens hat das amerikanische Forschungsinstitut 451 Research 319 Chief Information Officer (CIO) zu ihren Erfahrungen bezüglich des Netzwerkzugriffs während und nach dem Lockdown befragt. Der Report „Voice of the Enterprise“ zeigt, auf welche Technologien die CIOs als Folge der Pandemie vertrauen wollen.

Tradition statt Innovation

Überraschende Erkenntnis auf die Frage, welche Technologien als Folge der Coronakrise wichtiger werden, ist, dass herkömmliche Technologien einen höheren Stellenwert als neue haben. Denn trotz den vielversprechenden Prognosen zu SASE, steht das neue Architekturkonzept, das WAN-Services und Security-Funktionen kombiniert, nur an fünfter Stelle mit 17 Prozent. So prognostiziert Gartner, dass bis 2024 40 Prozent der Unternehmen eine SASE-Einstiegsstrategie besitzen werden. Heute allerdings sprechen die Unternehmen mit 69 Prozent der Multifaktor-Authentifizierung die größte Bedeutung in Post-Covid-Zeiten zu. Danach folgen Virtual Private Networks (VPN) mit 60 Prozent, Zero Trust mit 49 Prozent und Cloud Access Security Brokers (CASB) mit 31 Prozent. Dies ist laut NetMotion ein Zeichen dafür, dass die neuen Lösungen zwar viel zu bieten haben. Jedoch gibt es viele Anforderungen, die es zu erfüllen gilt, bevor diese eingesetzt werden können.

NetMotion empfiehlt CIOs mit Technologien zu experimentieren und die mit Mehrwert für das Unternehmen langsam und langfristig in ihre Strategie zu integrieren. Dafür gibt Thomas Lo Coco, Enterprise Sales Manager DACH bei NetMotion, einen Überblick über die wichtigsten Technologien, mit denen sich IT- und Sicherheitsexperten vertraut machen sollten.

Virtual Private Network

Laut NetMotion ist VPN die einfachste, aber robusteste aller Fernzugriffstechnologien und von grundlegender Bedeutung, um die sichere Übertragung von Geschäftsinformationen zwischen Benutzern und firmeninternen Netzwerken zu gewährleisten. „Mit zunehmender Cloud-Nutzung sinkt zwar der Bedarf an Konnektivität vor Ort“, sagt Lo Coco. „VPNs sind aber ganz und gar nicht vom Aussterben bedroht.“ Schließlich seien sie immer noch entscheidend für die Sicherung von On-Premises-Anwendungen, wie ein weiterer aktueller Forschungsbericht von NetMotion zeigt. Laut den Ergebnissen nutzen 98 Prozent der befragten Unternehmen noch immer mindestens eine Anwendung vor Ort hosten. Und 45 Prozent planen, mindestens in den nächsten drei Jahren ein VPN zu verwenden.

Dennoch nimmt die Zahl an Mitarbeitern, die von entfernten Standorten aus arbeiten zu und VPNs müssen dementsprechend eine größere Anzahl gleichzeitiger Verbindungen und eine höhere Bandbreite ermöglichen. Deswegen sollten Unternehmen Anbieter bevorzugen, die über On-Premises-Lösungen hinausgehen und ihre Reichweite auf Cloud-Szenarien ausdehnen. Lo Coco empfiehlt VPN-Nutzern zudem selektive Richtlinien anzuwenden, um nur den Datenverkehr zu tunneln, der für den Zugriff der Benutzer auf Rechenzentrumsanwendungen erforderlich ist. Dadurch reduziert sich die Belastung der Unternehmensnetzwerke und die Erfahrung der Endbenutzer verbessert sich.

Zero Trust

Lo Coco empfiehlt jedem Unternehmen, das den Schutz von Benutzern und Ressourcen verbessern möchte, eine Zero-Trust-Lösung. Dem Sales Manager zufolge experimentieren Unternehmen mit Möglichkeiten, Zero Trust umzusetzen, zum Beispiel über die Festlegung von Richtlinien und die Verwendung von Secure Web Gateways. NetMotion setzt Zero Trust mittels softwaredefinierten Perimetern um. Durch eine 1:1-Echtzeit-Verbindung wird der Zugriff auf eine beliebige Ressource, egal wo diese gehostet ist, geprüft. Dabei untersucht NetMotion Dutzende von Datenpunkten, um Zugriffsrichtlinien durchzusetzen und sicherzustellen, dass jede einzelne Verbindung zu einer Ressource sicher ist. Im Netzwerk werden alle Ressourcen verborgen, bis der Zugriff formell von der IT angefordert wird, um sicherzustellen, dass keine seitlichen Bewegungen von bösartigen Akteuren stattfinden.

Software Defined Perimeter (SDP)

Der technische Ansatz SDP sorgt dafür, dass mit dem Internet verbundene Geräte, Server, Anwender oder Infrastrukturkomponenten im Netz verborgen sind und für Angreifer von außen unsichtbar. SDP übernimmt die Philosophie von Zero Trust und wendet diese auf den Fernzugriff an. Basierend auf dem jeweiligen Risikoprofil des Anfragenden wird der Zugriff erlaubt oder verweigert. Laut 451 Research wird SDP als Nachfolger des VPN gesehen. Diese erlauben es dem Benutzer, sich in ein Netzwerk zu tunneln und sich dort frei zu bewegen. „Während VPNs darauf ausgelegt sind, On-Premises-Anwendungen zu unterstützen, funktionieren sie für Cloud-basierte Anwendungsfälle einfach nicht so effektiv“, sagt Lo Coco. Doch der Weg von VPN zu SDP ist kein einfacher. Wie Lo Coco berichtet, dauert es Monate, wenn nicht sogar Jahre, bis Unternehmen damit beginnen, ihr Netzwerk und ihren Sicherheits-Stack in die Cloud zu verlagern. In dieser Übergangsphase würden die meisten Unternehmen die Unterstützung beider Technologien benötigen. Vor allem außerhalb des traditionellen Unternehmensperimeters, der langsam verschwindet, seien SDP-Lösungen sehr sicher.

Secure Access Service Edge

SASE wird laut NetMotion am häufigsten verwendet, um VPN, SDP und CASB zusammenzufassen. Denn SASE ist keine Produktkategorie, wie die anderen Lösungen. Es ist stattdessen mehr ein Rahmenwerk. Ziel von SASE ist es, alle Facetten des Netzwerk- und Sicherheits-Stacks eines Unternehmens in die Cloud zu verlagern, um Komplexität und Kosten zu reduzieren und gleichzeitig die Sicherheit und Effizienz zu erhöhen.

Als Kernkomponente auf der Netzwerkseite von SASE gilt SD-WAN. Diese Technologie konzentriert sich auf das Routing des Datenverkehrs zwischen den Niederlassungen, die Festlegung von Richtlinien und den Schutz von Verbindungen. Dazu kommt die Optimierung des WAN und die Suche nach den effizientesten Reisewegen für den Datenverkehr, um die Leistung zu verbessern. Um die Anforderungen von SASE zu erfüllen, müssen Unternehmen ihre SD-WAN-Lösungen mit Sicherheitsdiensten ergänzen. „Den einen Weg zu SASE“ gäbe es jedoch nicht. „Unternehmen müssen letztendlich das tun, was für sie richtig ist“, fasst Lo Coco zusammen.

(ID:47226996)

:quality(80)/p7i.vogel.de/wcms/dc/95/dc9550fef4f57bfb9f4e3c9fc51a61e4/0131288696v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7e/fd/7efd2e9b411124327d48e0485f3dd672/0131034056v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/7d/177d30220ff049cef6886f93145fb9cf/0130502021v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/54/2f/542fa9acb82d3c328f073cc141aa056e/0130090354v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/06/8d06889fd4c403792c73e645c7a6afcb/0131432015v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/9e/799e4656759a9104d09ff1283328d519/0131375208v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/87/22/87228cd8bcb63760e60bb078b63b4548/0131426099v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/0f/2f0fcfca81da5f2156fdb1a9e656c0bc/0131444009v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/de/dbde73eb8f8c22b4cf4e24dfaa7d14f6/0131449636v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/73/b9/73b98146b2e59c53a8d5a0f8ef746d2a/0130965918v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/a7/e3a766d88963b62b3e1e6303dd389c1f/0130625872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/57/ec/57ec68dc3e0bba270b2439d226fd1111/0130742642v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/82/e682694e358078ad2af92d1ad05d1a91/0131181792v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/ce/bbcee45878162590da4c7db6a5388422/0130876458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/e5/aae57fa154909fab515aa4fee6a53e52/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/c8/70c81b3eaee4a9cac1f23d4646426ae7/0131385833v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/f7/13f706abfc6a4daade9e8fdb1d83ee70/0131281339v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45be46e2a2e278630599a685373506d/0131300549v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/9f/959fad5a466b768557959a18f07d9af5/0130911962v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1f/d4/1fd4adf83bba8d1b4c9622dcf99945cb/0130972023v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/46/ba/46ba1db73d1dda26060868c1953d3a2f/0130518927v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/91/eb9181205736edd8dbf0ce97003de026/0130669355v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/9f/479fcbf7268b4f40c4dc5e197ab2e3ac/0131390571v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/6d/e66d351eb1b98a19c26b97215e2d464c/0131292922v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/da/e3/dae3462e1dcdda71a18768df96007777/0130845235v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/133500/133538/65.jpg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/7000/7040/65.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/2e/692ecb7bb8f78/xopero-logo-color.png)

:quality(80)/p7i.vogel.de/wcms/4d/38/4d38331eabd053e6442370d943504b97/0130697723v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/72/a972ca0158cc53c132be5ad2dc208879/0125430289v1.jpeg)