Sicherheitsrisiken in der Cloud Tote Winkel in Cloud-Umgebungen

So praktisch und flexibel die Cloud auch sein mag, bringt ihre Nutzung dennoch Risiken mit sich. Der Sicherheitshersteller Radware erläutert drei große Sicherheitsdefizite in Cloud-Umgebungen und gibt Tipps, um sie zu beheben.

Anbieter zum Thema

Bis 2023 werden etwa 75 Prozent der Sicherheitsausfälle in der Cloud auf eine unzureichende Verwaltung von Identitäten, Zugriffen und Berechtigungen zurückzuführen sein. So lautet die Prognose des amerikanischen Analyseunternehmens Gartner in dem Bericht „Managing Privileged Access in Cloud Infrastructure“.

Auch der Sicherheitshersteller Radware warnt vor Sicherheitslücken in Cloud-Umgebungen. Diese seien im Vergleich zu On-Premises-Umgebungen deutlich kritischer, da sich Cyberangreifer in Cloud-Infrastrukturen über Standard-Verbindungsmethoden, Protokolle und öffentliche APIs Zugang zu Workloads verschaffen können.

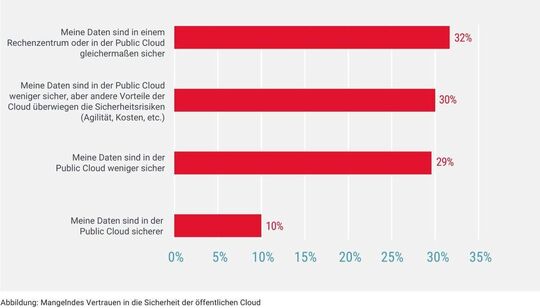

In dem ERT Report (Emergency Response Team) befragte Radware weltweit 561 Menschen. Zwar halten 29 Prozent der Befragten ihre Daten in der Public Cloud für weniger sicher. Dennoch scheinen die Vorteile der Cloud gegenüber gefühlt weniger Sicherheit zu überwiegen, wie 30 Prozent angaben.

Wie sicher eine Cloud ist, haben ihre Nutzer zu einem großen Teil selbst in der Hand. Laut Radware gewähren Cloud-Administratoren häufig umfangreiche Berechtigungen für Benutzergruppen, damit diese ihre Aufgaben ohne Hindernisse erledigen können. In der Praxis nutzen jedoch die meisten Benutzer nur einen kleinen Teil der ihnen gewährten Berechtigungen und haben keinen geschäftlichen Bedarf für alle. Dies stellt eine schwerwiegende Sicherheitslücke dar, denn sollten diese Anmeldeinformationen jemals in böswillige Hände fallen, hätten Angreifer umfassenden Zugriff auf sensible Daten und Ressourcen.

Künftig wird dem Hersteller zufolge die Sicherheit von Cloud Workloads durch die Personen definiert, die auf diese Workloads zugreifen können und durch die Berechtigungen, die diese Personen haben.

Der Unterschied zwischen genutzten und gewährten Berechtigungen

In einer Cloud-Umgebung, in der die Ressourcen außerhalb des Unternehmens gehostet werden, definieren die Zugriffsberechtigungen auf das Netzwerk die Bedrohungsfläche des Unternehmens. Unnötige Berechtigungen ergeben sich aus der Lücke zwischen dem, was Benutzer benötigen, um ihre Arbeit zu erledigen, und den Berechtigungen, die sie tatsächlich haben. Diese Lücke ist die Angriffsfläche der Organisation.

Wie Radware mahnt, ist das Verständnis für diesen Unterschied einer der größten toten Winkel in der Cloud. Um nicht gegen den Datenschutz zu verstoßen, ist es wichtig, die Berechtigungen regelmäßig zu prüfen und gegebenenfalls einzuschränken.

Fehlalarme führen zu Überlastung

In einem Security Operations Center (SOC) verarbeiten die Sicherheitsexperten pro Tag im Durchschnitt 10.000 Alarme. Grund für diese hohe Zahl sind Fehlalarme, die zur Überlastung der Mitarbeiter führen können.

Sind die Experten überlastet, kann es passieren, dass sie wirklich wichtige Warnungen übersehen. Damit das nicht passiert, brauchen die Sicherheitsteams laut Radware eine einheitliche Ansicht über alle Cloud-Umgebungen und Konten hinweg sowie ein integriertes Alert Scoring für eine effiziente Priorisierung.

Daten korrelieren

Datenschutzverletzungen passieren nicht sofort. Sondern sie entwickeln sich über einen längeren Zeitraum. Sie sind ein langer Prozess des Ausprobierens, in dem der Angreifer zahlreiche kleine Aktivitäten ausführt, um Zugriff auf sensible Daten zu erlangen. Häufig übersehen Sicherheitsteams diese kleinen Schritte, die nur niedrige oder mittlere Priorität haben. Doch auch diese Informationen über das Angreiferverhalten helfen, Sicherheitsverstöße rechtzeitig zu erkennen.

Daher ist es laut Radware wichtig, einzelne Ereignisse im Laufe der Zeit zu einer so genannten Storyline eines Angriffs korrelieren zu können. So könne ein Datendiebstahl gestoppt werden, bevor er passiert.

(ID:47540359)

:quality(80)/p7i.vogel.de/wcms/dc/95/dc9550fef4f57bfb9f4e3c9fc51a61e4/0131288696v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7e/fd/7efd2e9b411124327d48e0485f3dd672/0131034056v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/7d/177d30220ff049cef6886f93145fb9cf/0130502021v3.jpeg)

:quality(80)/p7i.vogel.de/wcms/54/2f/542fa9acb82d3c328f073cc141aa056e/0130090354v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/06/8d06889fd4c403792c73e645c7a6afcb/0131432015v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/9e/799e4656759a9104d09ff1283328d519/0131375208v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/87/22/87228cd8bcb63760e60bb078b63b4548/0131426099v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/0f/2f0fcfca81da5f2156fdb1a9e656c0bc/0131444009v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/97/d8/97d837d8616755b0f4a08aa2e902f539/0131293917v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/de/dbde73eb8f8c22b4cf4e24dfaa7d14f6/0131449636v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/73/b9/73b98146b2e59c53a8d5a0f8ef746d2a/0130965918v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/a7/e3a766d88963b62b3e1e6303dd389c1f/0130625872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/57/ec/57ec68dc3e0bba270b2439d226fd1111/0130742642v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/82/e682694e358078ad2af92d1ad05d1a91/0131181792v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/ce/bbcee45878162590da4c7db6a5388422/0130876458v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/aa/e5/aae57fa154909fab515aa4fee6a53e52/0131253749v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/c8/70c81b3eaee4a9cac1f23d4646426ae7/0131385833v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/f7/13f706abfc6a4daade9e8fdb1d83ee70/0131281339v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/5b/f45be46e2a2e278630599a685373506d/0131300549v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/9f/959fad5a466b768557959a18f07d9af5/0130911962v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1f/d4/1fd4adf83bba8d1b4c9622dcf99945cb/0130972023v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/46/ba/46ba1db73d1dda26060868c1953d3a2f/0130518927v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/91/eb9181205736edd8dbf0ce97003de026/0130669355v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/9f/479fcbf7268b4f40c4dc5e197ab2e3ac/0131390571v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e6/6d/e66d351eb1b98a19c26b97215e2d464c/0131292922v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/da/e3/dae3462e1dcdda71a18768df96007777/0130845235v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/133500/133538/65.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/98/699837ff85e16/datacore-logo-700x700px.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/69/2e/692ecb7bb8f78/xopero-logo-color.png)

:quality(80)/p7i.vogel.de/wcms/cc/77/cc7799c5f8e59cdd4eb53ca50d319450/0128109231v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/65/ca/65caf26a0edab21ed681959e43563a72/0129034174v2.jpeg)